کمزوریاں اکثر فوری ہوتی ہیں، لیکن بعض اوقات وہ اس سے کہیں زیادہ شور مچاتی ہیں جس کی حقیقت میں ضمانت دی جاتی ہے۔ درحقیقت، VulnCheck کا خیال ہے کہ 2024 میں ظاہر ہونے والی 40,000 سے زیادہ کمزوریوں میں سے، صرف 1% کے استحصال کی تصدیق کی جائے گی۔

لیکن جس وقت ہم کسی خطرے کے بارے میں سنتے ہیں، ہمیں فوری طور پر اپ ڈیٹ کرنے کی ضرورت محسوس ہوتی ہے۔ یہ ایک عام فہم نقطہ نظر کی طرح لگتا ہے۔ تاہم، اگر آپ ہمیشہ آنکھیں بند کرکے اس عمل کی پیروی کرتے ہیں، تو آپ کو معلوم ہوگا کہ یہ جاننے کا کوئی قابل اعتماد طریقہ نہیں ہے کہ اصل میں کن خطرات کو اپ ڈیٹ کرنے کی ضرورت ہے۔ فیصلہ کرنے کے طریقے ہیں۔

دو نشانیاں جو حقیقت میں آپ کو بتاتی ہیں کہ اپ ڈیٹ کرنے کا وقت کب ہے۔

ایک حکومت کی فہرست ہے جسے کوئی بھی 30 سیکنڈ میں تلاش کر سکتا ہے۔ دوسرا سپلائر کا اپنا لفظ ہے۔

- اوپر دی گئی تصویر میں پہلا ڈیٹا EPSS اسکورز اور اعلیٰ درجہ کے CVEs کو ظاہر کرتا ہے۔

آپ کو کسی ٹولز یا اسکورنگ سسٹم کی ضرورت نہیں ہے، لیکن یہ فیصلہ کرنے کے لیے صرف دو سگنلز کی ضرورت ہے کہ آیا اپ ڈیٹ کرنے کی کوئی اچھی وجہ ہے۔

پہلا سائبر سیکیورٹی اینڈ انفراسٹرکچر سیکیورٹی ایجنسی (CISA) کا معروف استحصالی خطرات (KEVs) کیٹلاگ ہے۔ یہ شناخت شدہ کمزوریوں کا ایک مفصل عوامی کیٹلاگ ہے جو حقیقی دنیا کے حملوں میں فعال طور پر استعمال ہوتے ہیں۔ لہذا، یہ نظریاتی یا زیادہ اسکور کرنے والی کمزوریوں کے بجائے تصدیق شدہ کارناموں کو ظاہر کرتا ہے۔ لہذا، اگر آپ کو اس فہرست میں کوئی ایسی چیز ملتی ہے جو آپ کے استعمال کردہ ٹولز کو متاثر کرتی ہے، تو آپ کو اسے فوری طور پر اپ ڈیٹ کرنا چاہیے۔

فہرست کو تلاش کرنے کے کئی طریقے ہیں۔ مجھے وینڈر کے نام سے تلاش کرنا بہت موثر لگتا ہے۔ ایک بار جب میں نتائج حاصل کر لیتا ہوں، میں ان کو اپنے استعمال کردہ سافٹ ویئر سے ملا سکتا ہوں۔

سپلائر کی مشاورتی زبان دوسرا سگنل ہے۔ جو لوگ سافٹ ویئر بناتے ہیں وہ سیکیورٹی ایڈوائزری میں "فعال طور پر استحصال” یا "جنگل میں استحصال کا پتہ چلا” جیسی زبان استعمال کرکے براہ راست سگنل بھیج سکتے ہیں۔ یہ اکثر شدت کے لیبل جیسے "تنقیدی” یا "تنقیدی” کے ساتھ مل کر استعمال ہوتا ہے اور براہ راست اشارہ کرتا ہے کہ حقیقی، فوری کارروائی کی ضرورت ہے۔

اپ ڈیٹس کی فوری ضرورت کو ان اصولوں پر عمل کرنا چاہیے:

|

سگنل کی موجودگی |

معنی |

کارروائی |

|---|---|---|

|

CISA KEV کیٹلوگ |

اصل استحصال کی تصدیق ہوگئی |

فوری طور پر اپ ڈیٹ کریں |

|

فروش کا کہنا ہے کہ اس کا "فعال طور پر استحصال کیا جا رہا ہے۔” |

ڈویلپرز کے ذریعہ حملوں کی تصدیق |

فوری طور پر اپ ڈیٹ کریں |

|

صرف اعلی شدت کا سکور، کسی کارنامے کا ذکر نہیں کیا گیا۔ |

نظریاتی بدترین خطرہ |

براہ کرم اپنے اگلے باقاعدہ اشارے پر اپ ڈیٹ کریں۔ |

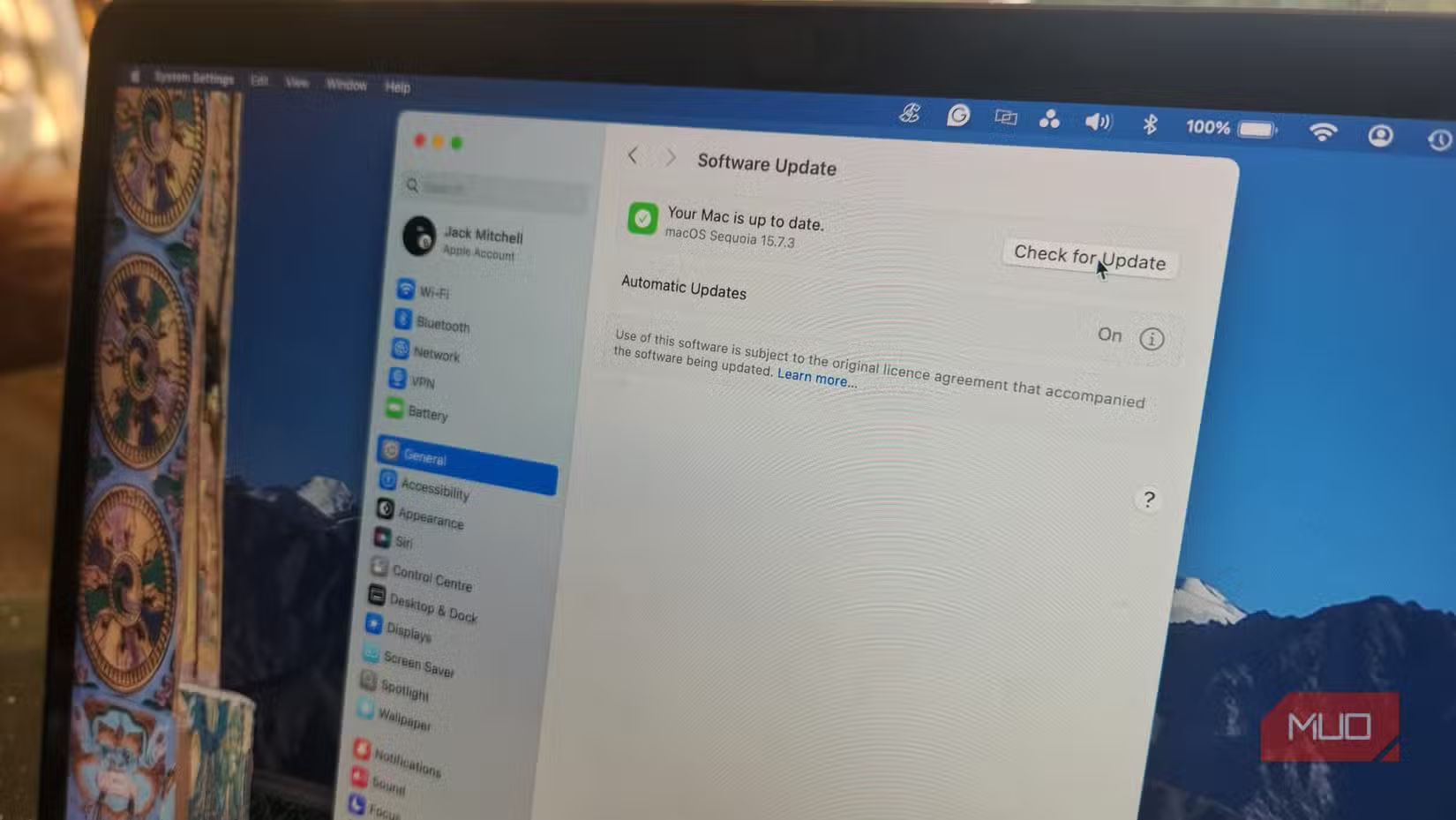

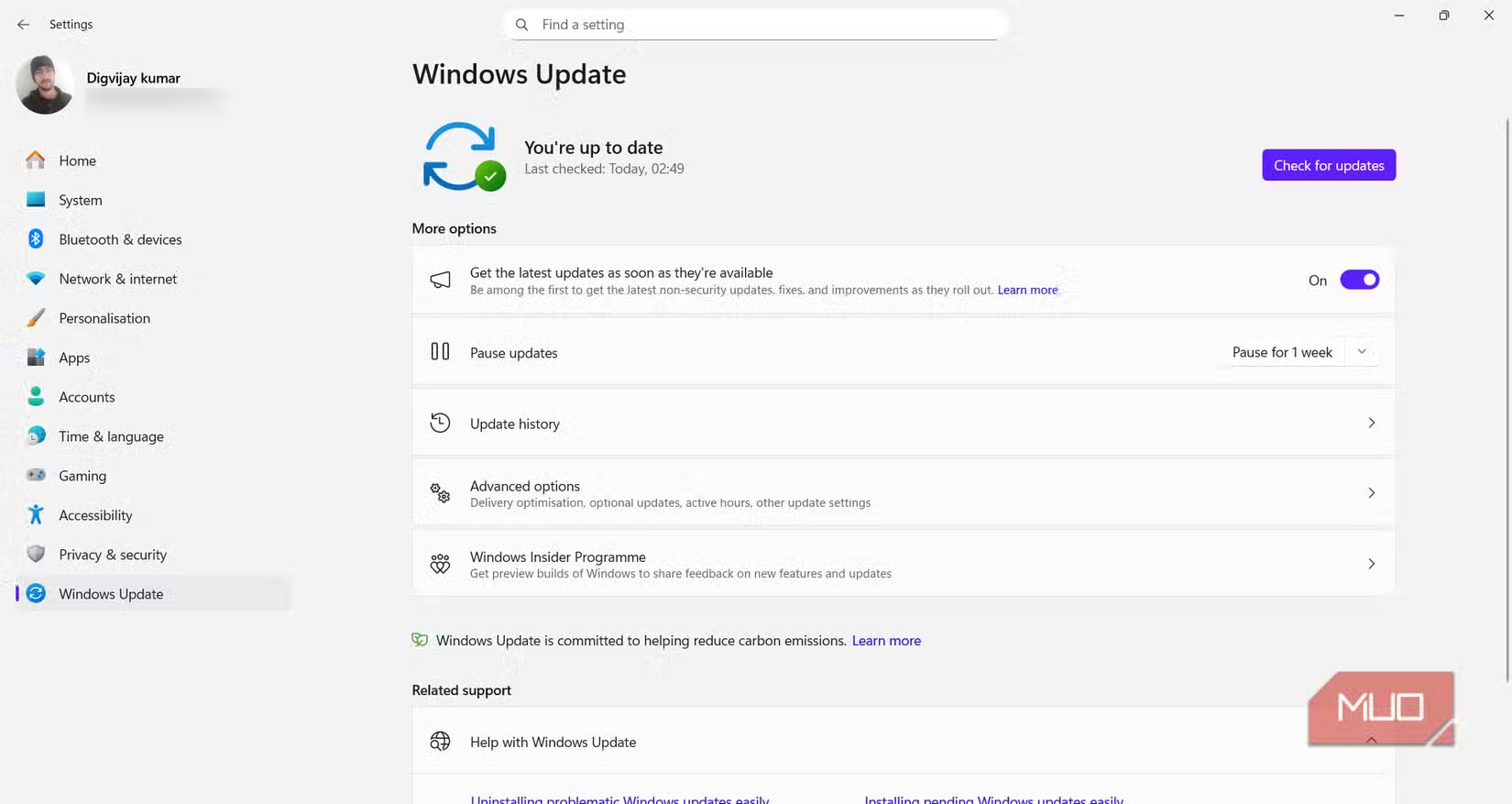

براؤزرز اور آپریٹنگ سسٹم عام طور پر صارفین کے سافٹ ویئر کی دو قسمیں ہیں جو سب سے زیادہ استحصال شدہ خطرات کا باعث بنتی ہیں۔ خودکار اپ ڈیٹس کو آن چھوڑنا محفوظ ہے۔ تاہم، دیگر تمام معاملات میں، جب آپ اپ ڈیٹ کی اطلاع دیکھتے ہیں، تو آپ پہلے اس چیک کو چلا سکتے ہیں اور اگر کوئی حقیقی خطرہ ہو تو اپ ڈیٹ کے ساتھ آگے بڑھ سکتے ہیں۔

مجھے ایک ونڈوز 11 لاگ ملا جس نے بالکل وہی دکھایا جو میرے پی سی کو سست بنا رہا تھا۔ زیادہ تر لوگ نہیں جانتے کہ یہ لاگ موجود ہے۔

ایک بھولی ہوئی ونڈوز کی خصوصیت جو واضح طور پر خراب کارکردگی کی وضاحت کرتی ہے۔

ہر ہیڈ لائن کا سیوریٹی اسکور کیوں غلط ہے۔

CVSS بدترین اثرات کی پیمائش کرتا ہے۔ حقیقت میں، اس سے کوئی فرق نہیں پڑتا کہ کوئی آپ کو ڈھونڈتا ہے۔

CVSS ایک اسکورنگ سسٹم ہے جو آپ کو ہر "Patch Now” کی سرخی کے لیے 0 سے 10 تک ریٹنگ دیتا ہے۔ 9.0 سے 10.0 اہم ہے، 7.0 سے 8.9 زیادہ ہے، 4.0 سے 6.9 درمیانی ہے، اور 0.1 سے 3.9 کم ہے۔ یہ اسکور خطرے کی فرضی بدترین صورت کی شدت کی پیمائش کرتا ہے۔ غیر مسدود ہونے پر حملہ آور کی زیادہ سے زیادہ طاقت۔ یہ اسکور کرنے کی ایک مفید تکنیک ہے جب آپ کو ایک دوسرے کے خلاف کمزوریوں کا موازنہ کرنے کی ضرورت ہوتی ہے۔ تاہم، یہ آپ کو یہ نہیں بتاتا کہ اپ ڈیٹ کی ضرورت ہے یا نہیں۔ یہ ایک اہم خلا چھوڑ دیتا ہے کیونکہ یہ آپ کو نہیں بتاتا:

-

کیا کوئی فعال طور پر اس کا استحصال کر رہا ہے؟

-

آیا متاثرہ سافٹ ویئر انسٹال ہے۔

-

کیا خطرہ دور سے قابل رسائی ہے؟

آخری نقطہ حملہ ویکٹر فیلڈ (CVE اندراج) کی وضاحت کرتا ہے۔ یہ CVSS اسکورنگ میں سب سے بڑا فرق ہے۔

|

حملہ ویکٹر |

اوسط صارف کے لیے اس کا کیا مطلب ہے۔ |

|---|---|

|

نیٹ ورک |

انٹرنیٹ پر کوئی بھی اس کا استحصال کر سکتا ہے (سب سے زیادہ متعلقہ) |

|

ملحقہ |

حملہ آور کا مقامی نیٹ ورک پر ہونا ضروری ہے، اسی Wi-Fi نیٹ ورک پر۔ |

|

مقامی |

ایک حملہ آور کو پہلے سے ہی آپ کے آلے تک رسائی حاصل ہو سکتی ہے (اس میں عام طور پر مشترکہ کمپیوٹرز شامل ہوتے ہیں)۔ |

|

جسمانی |

براہ راست ہارڈویئر تک رسائی کی ضرورت ہے (زیادہ تر گھریلو صارفین کے لیے خطرے کو کم کرتا ہے) |

ایک حقیقی امتیاز ہے جسے اکثر چھوڑ دیا جاتا ہے۔ ایک درمیانی اسکورنگ کمزوری جس میں نیٹ ورک ویکٹر ہوتا ہے وہ اس شدید اسکورنگ خطرے سے زیادہ خطرناک ہوسکتا ہے جس کے لیے مقامی یا جسمانی رسائی کی ضرورت ہوتی ہے۔

مجموعی طور پر، حقیقی دنیا میں 40,000 کمزوریوں کا استحصال پایا جاتا ہے، CVE جاری ہونے سے پہلے 1% میں سے کچھ کا استحصال کیا گیا تھا۔ یہ نایاب لیکن تیز خطرات کی طرف جاتا ہے اور آپ کو یہ بتاتا ہے کہ دونوں سگنلز کو کیا حاصل کرنا چاہیے۔

تصویر میں ایک اختیاری سگنل سیکیورٹی اسپیشلسٹ شامل کیا گیا ہے۔

EPSS ہر خطرے کے لیے امکانی سکور فراہم کرتا ہے، لیکن اس میں ایک اہم اندھا مقام ہے۔

ایکسپلائٹ پریڈکشن اسکورنگ سسٹم (ای پی ایس ایس) تیسرا سگنل ہے اگر آپ ایک سطح کی گہرائی میں جانا چاہتے ہیں۔ اس امکان کا اندازہ لگاتا ہے کہ 30 دنوں کے اندر کمزوری کا فائدہ اٹھایا جائے گا۔ یہ حساب مشاہدہ حملہ آور کے رویے پر منحصر ہے اور اسے روزانہ اپ ڈیٹ کیا جاتا ہے۔ اگر کسی خطرے کی CVSS ریٹنگ 9.8 ہے لیکن EPSS اسکور 0.3% ہے، تو یہ اشارہ کرتا ہے کہ حملہ آور اسے نظر انداز کر رہا ہے۔ تاہم، 80% کے EPSS سکور کے ساتھ 5.5 کی CVSS ریٹنگ اس بات کی نشاندہی کرتی ہے کہ یہ کمزوری حقیقی دنیا کی توجہ مبذول کر رہی ہے۔

nvd.nist.gov CVSS اور EPSS کو ساتھ ساتھ دکھاتا ہے۔ اگر نیٹ ورک اٹیک ویکٹر کے ساتھ کمزوری کا EPSS 50% ہے، تو اسے ایمرجنسی سمجھیں۔ براہ کرم Kev کو چیک کرنے سے پہلے بھی اپ ڈیٹ کریں۔ تاہم، مسئلہ یہ ہے کہ صفر دن کی کمزوریوں کا EPSS اسکور کم ہے کیونکہ استحصال کا کوئی ثبوت نہیں ہے جس کے لیے ماڈل کو اپ ڈیٹ کرنے کی ضرورت ہے۔ یہی وجہ ہے کہ بنیادی سگنل کے بجائے EPSS کو سپورٹ سگنل کے طور پر استعمال کرنا ایک بہتر انتخاب ہے۔

انگوٹھے کا ایک اچھا اصول یہ ہے کہ جیسے ہی GEVs کی نشاندہی کی جائے یا وینڈر کے ذریعہ "فعال طور پر استحصال” کے طور پر نشان زد کیا جائے۔ اگر نیٹ ورک اٹیک ویکٹرز کی وجہ سے EPSS 50% سے تجاوز کر جاتا ہے، تو اپ ڈیٹس 24-48 گھنٹے تک روکے جا سکتے ہیں، لیکن کمزوری ابھی تک KEV میں نہیں ہے۔ آپ اپ ڈیٹ کو اگلے باقاعدہ اپ ڈیٹ سائیکل تک موخر کر سکتے ہیں جب واحد سگنل زیادہ CVSS ہو۔

کچھ کو "فوری طور پر اپ ڈیٹ” اسٹیٹس ملتا ہے۔ سگنل کی ضرورت نہیں ہے۔

زیادہ تر اپ ڈیٹس کے لیے صرف دو سگنلنگ سسٹم کی ضرورت ہوتی ہے۔ تاہم، آپ کو مخصوص ٹول کیٹیگری کو اپ ڈیٹ کرنے سے پہلے سگنل کا انتظار کرنے کی ضرورت نہیں ہے۔ نیچے دی گئی میز میری گائیڈ ہے۔

|

سافٹ ویئر کیٹیگری |

تجویز کردہ نقطہ نظر |

|---|---|

|

براؤزر (کروم، ایج، فائر فاکس، سفاری) |

ہمیشہ فوری طور پر اپ ڈیٹ کریں۔ خودکار اپ ڈیٹس کو آن رکھیں |

|

OS پیچ کو صارف کے تعامل کے بغیر نیٹ ورک کا استحصال کرنے کے قابل بتایا گیا ہے۔ |

ہمیشہ فوری طور پر اپ ڈیٹ کیا جاتا ہے۔ |

|

آفس ایپس اور پی ڈی ایف ٹولز اگر آپ باقاعدگی سے بیرونی منسلکات کھولتے ہیں۔ |

ہمیشہ فوری طور پر اپ ڈیٹ کیا جاتا ہے۔ |

|

باقی تمام سافٹ ویئر |

دو سگنل ٹیسٹ لاگو کریں: وینڈر ایڈوائزری میں KEV یا "فعال طور پر بدسلوکی”۔ |

اپ ڈیٹس کو مت چھوڑیں جن کی آپ کو درحقیقت ضرورت ہے۔ لیکن آپ کو یہ بھی جاننے کی ضرورت ہے کہ آپ کیوں اپ ڈیٹ کر رہے ہیں۔ زیادہ تر سیکیورٹی ہیڈلائنز جان بوجھ کر خطرناک نظر آنے کے لیے اسکرپٹ کی جاتی ہیں، اور عام طور پر اشاعت اسی طرح کام کرتی ہے، لیکن اب آپ جانتے ہیں کہ کس چیز کا خیال رکھنا ہے اور کیا آپ کو اپ ڈیٹ کی ضرورت ہے۔